Seria GCC6000 firmy Grandstream redefiniuje infrastrukturę IT, wprowadzając urządzenia konwergentne, które łączą kluczowe technologie, na których polegają firmy w swojej działalności. Obsługa połączeń IP PBX, routing VPN dla elastycznych/zdalnych wdrożeń, zabezpieczenia firewalla nowej generacji oraz funkcje sieciowe – wszystko to połączone w jednym urządzeniu. Ten post przedstawia rozwiązania z serii GCC i jego komponentów. Po przeczytaniu zrozumiesz funkcje i możliwości urządzenia GCC oraz dowiesz się, jak je wykorzystać dla swoich klientów.

Szukasz pełnego technicznego opisu? Odwiedź nasze centrum dokumentacji i uzyskaj dostęp do instrukcji obsługi urządzeń GCC.

Przegląd GCC

Pojedyncze urządzenie GCC oferuje ogromne możliwości personalizacji dla małych i średnich wdrożeń. Dostarczając zestaw technologii, który kiedyś był zarezerwowany dla dużych przedsiębiorstw z dużymi budżetami i zespołami IT, urządzenie GCC można łatwo i niedrogo wdrożyć, aby bezproblemowo zintegrować je z infrastrukturą IT. Możliwości GCC można podzielić na następujące moduły, które są uporządkowane w tym poście:

- Sieć

- Firewall

- Węzły sieciowe

- IP PBX

Urządzenie konwergentne GCC można obsługiwać za pośrednictwem interfejsu internetowego lub bezpłatnego systemu zarządzania urządzeniami Grandstream (GDMS) opartego na chmurze. Zaleca się użycie GDMS do wdrożeń Grandstream, ponieważ oferuje szereg funkcji do konfiguracji, zarządzania i rozwiązywania problemów, które nie są dostępne za pośrednictwem interfejsu urządzenia.

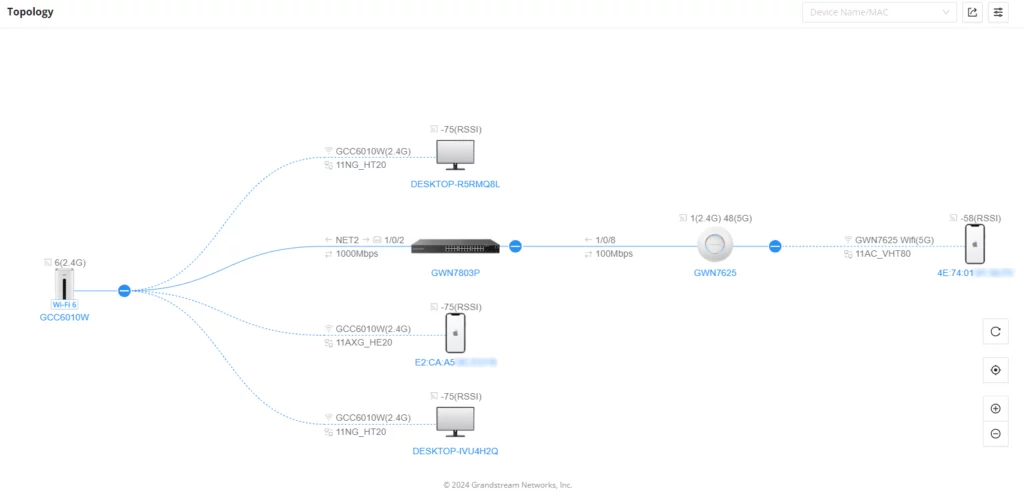

Zanim przejdziemy do szczegółów poszczególnych modułów, warto zrozumieć kilka podstawowych ustawień systemowych serii GCC. Po pierwsze, dostępna jest opcja Topologia, która umożliwia administratorowi systemu przeglądanie mapy sieci wszystkich urządzeń podłączonych do GCC. Jest to bardzo przydatne przy zarządzaniu dodatkowymi urządzeniami w sieci oraz podczas konfiguracji GCC. Podstawowe ustawienia systemowe, takie jak harmonogram systemu, zarządzanie użytkownikami i alerty e-mail, powinny być skonfigurowane przed skonfigurowaniem urządzenia.

Moduł sieciowy

Podczas konfigurowania urządzenia GCC moduł sieciowy to miejsce, w którym administrator znajdzie kluczowe ustawienia infrastruktury IT, takie jak konfiguracja WAN/LAN, tworzenie VLAN, zarządzanie VPN, polityki routingu, funkcje QoS i inne. Ten moduł oferuje ważne funkcje kontroli sieci oraz głęboką personalizację danych/ruchu w wdrożeniu.

Ustawienia sieci

W podmenu ustawień sieci można znaleźć konfigurację portów WAN, LAN oraz portów. W menu konfiguracji portów użytkownicy mogą dostosować ustawienia związane ze wszystkimi portami urządzenia GCC. Obejmuje to porty Gigabit Ethernet i porty SFP urządzenia. Można tu ustawić kontrolę przepływu, prędkość, tryby duplex oraz określić, czy port jest LAN czy WAN. Użytkownicy będą mogli również dostosować możliwości PoE portów, które są dostępne tylko w modelach PoE. Konfigurację portów WAN można wykonać za pomocą podmenu WAN, które umożliwia użytkownikom podłączenie portów do modemu DSL naszego routera i obsługuje ustawienie statycznych adresów IPv4/IPv6.

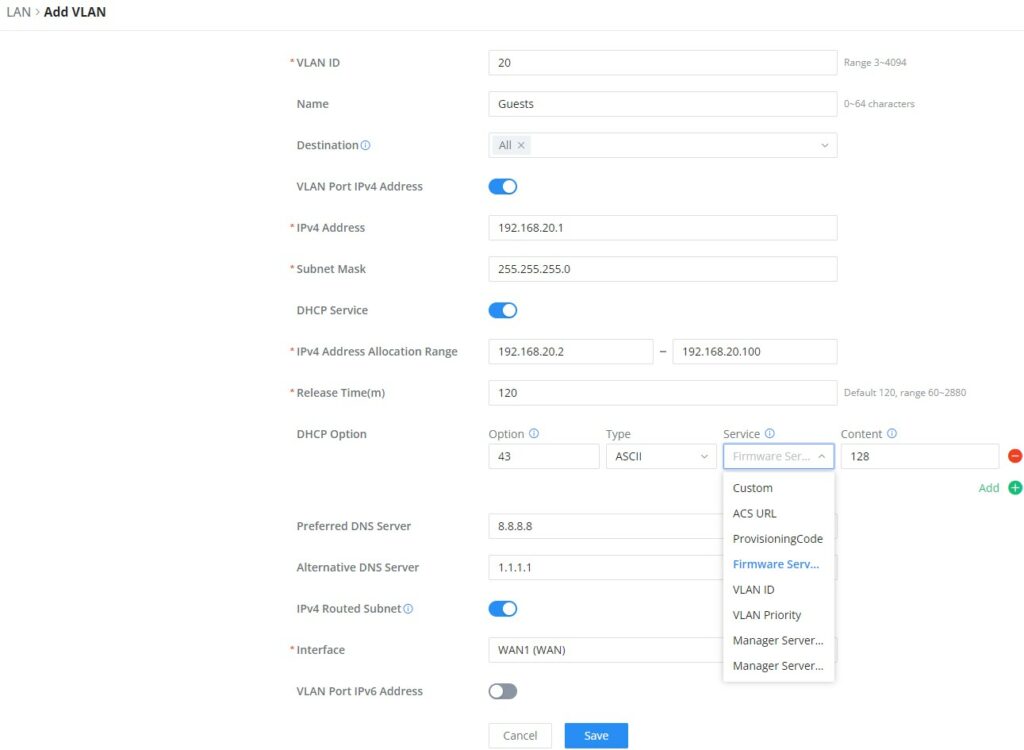

VLAN

Strona konfiguracji LAN zawiera wiele funkcji dla bardziej złożonych wdrożeń sieciowych. To tutaj można znaleźć opcję tworzenia VLAN. Tworzenie VLAN zapewnia grupie urządzeń hostów standardowy zestaw wymagań, który pozwala im komunikować się tak, jakby były podłączone do tej samej domeny rozgłoszeniowej, niezależnie od ich fizycznej lokalizacji. VLAN ma te same atrybuty, co fizyczna sieć LAN, ale pozwala na grupowanie i izolowanie punktów końcowych, nawet jeśli nie znajdują się one w tej samej fizycznej przełącznicy sieciowej. W menu konfiguracji portów VLAN użytkownik może używać portów LAN do zezwalania tylko na określone VLAN na każdym porcie. Te ustawienia umożliwiają odpowiednią segmentację sieci zarówno pod kątem bezpieczeństwa, jak i optymalizacji wydajności sieci.

VPN

Kluczową funkcją dla wielu wdrożeń są ustawienia Virtual Private Network (VPN), które tworzą szyfrowane połączenie, umożliwiające użytkownikom wymianę danych przez współdzielone lub publiczne sieci jako klienci podłączeni do prywatnej sieci. Urządzenia z serii GCC obsługują następujące typy VPN:

- PPTP: klient i serwer

- IPSec: połączenie punkt-punkt oraz klient-do-sieci

- OpenVPN®: klient i serwer

- L2TP: klient

- WireGuard®: serwer

Polityka routingu i równoważenie obciążenia

Użytkownik może utworzyć politykę routingu, aby zrównoważyć obciążenie lub zredukować awarie (Failover) pomiędzy dwoma lub więcej portami WAN. Funkcja ta umożliwia administratorowi sieci podejmowanie zaawansowanych decyzji dotyczących routingu ruchu przechodzącego przez router oraz kontrolę nad politykami określającymi ruch portu WAN, a nawet VLAN. Ruch kontrolowany w ten sposób może być zrównoważony między wieloma VLAN. Statyczne trasy można również dostosować w tym menu, ręcznie konfigurując wpisy routingu zamiast dynamicznego ruchu routingu.

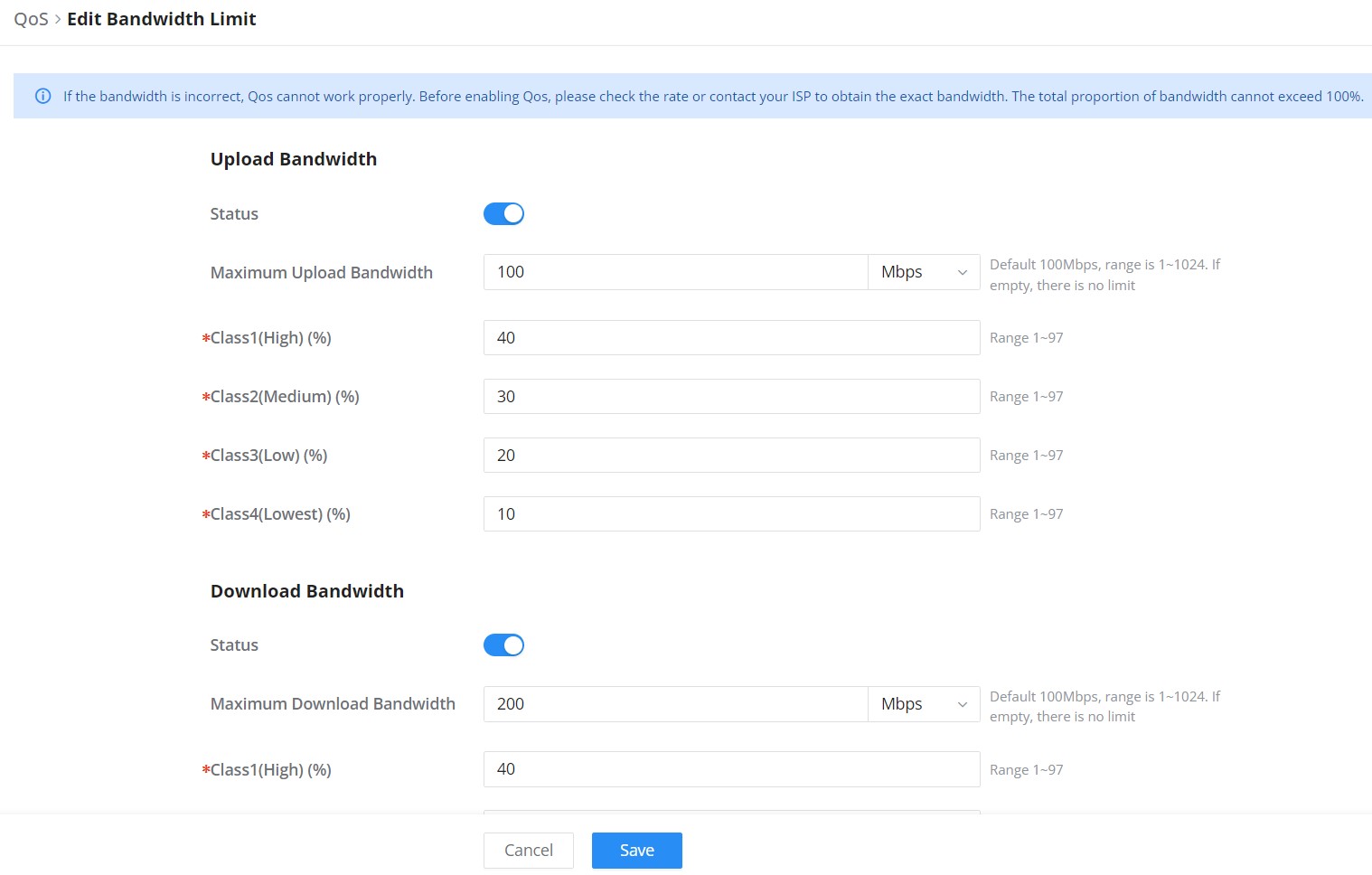

Jakość usługi (QoS)

Ustawienia QoS umożliwiają priorytetyzację określonego ruchu między hostami WAN i LAN. Dzięki temu można dokładnie dostosować sieć, gwarantując wydajność określonych usług przy pełnej kontroli nad ograniczeniami przepustowości. Jest to szczególnie przydatne w środowiskach, które doświadczają dużych zmian w użytkowaniu przepustowości, np. w hotelach.

Ograniczenie przepustowości

W celu kontrolowania przepustowości, można ustawić określony maksymalny limit pobierania i wysyłania, który można przypisać do określonych adresów IP/MAC lub zakresu adresów IP. Po dodaniu nowej reguły przepustowości, użytkownik może wybrać adres IP/MAC, do którego zostanie zastosowane ograniczenie przepustowości. Następnie można ustawić maksymalną wartość dla pobierania i wysyłania. Na koniec można również ustawić harmonogram, aby ograniczenie przepustowości obowiązywało tylko w określonych godzinach.

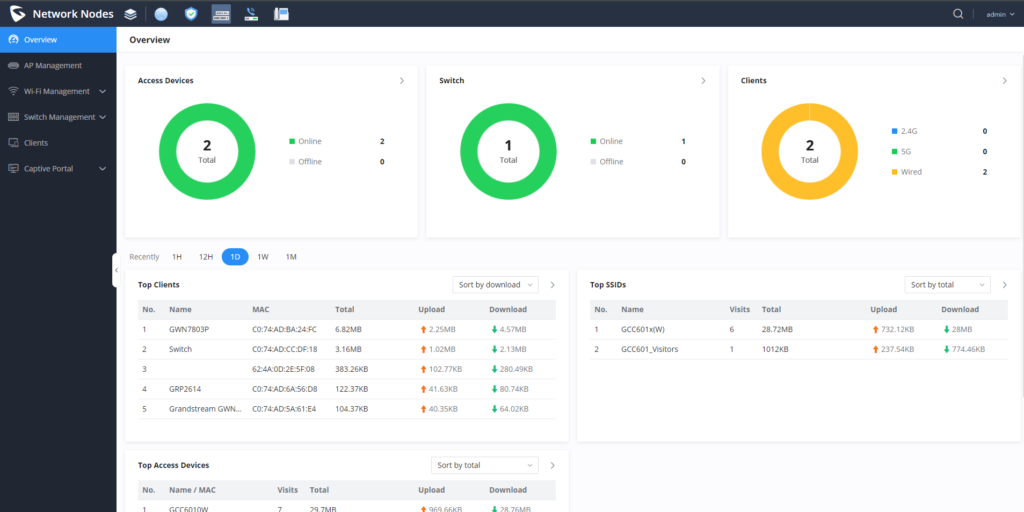

Węzły sieci

W zarządzaniu siecią węzły sieciowe odnoszą się do pojedynczych urządzeń lub komponentów, takich jak przełączniki i punkty dostępu, które tworzą monitorowaną, połączoną infrastrukturę. Te węzły dostarczają punktów danych do analizy, pomagając platformie monitorującej ocenić ogólny stan zdrowia, wydajność i bezpieczeństwo sieci. Po uzyskaniu dostępu do interfejsu węzłów sieciowych GCC, strona przeglądu zapewnia ogólny widok wydajności GCC i informacji o sieci. W tej sekcji omówimy kluczowe funkcje modułu węzłów sieciowych GCC.

Zarządzanie punktami dostępu GWN

Punkt dostępowy GWN firmy Grandstream można w pełni skonfigurować i zarządzać nim za pomocą systemu zarządzania urządzeniami Grandstream (GDMS). Alternatywnie można nim zarządzać bezpośrednio przez GCC z wbudowanym kontrolerem. Jest to przydatne, gdy wdrożenie wymaga, aby urządzenia były konfigurowane i zarządzane lokalnie, co umożliwia przesyłanie konfiguracji z kontrolera AP GCC do punktów dostępu GWN w celu centralnego zarządzania. Zarządzanie punktami dostępu GWN można prowadzić w dużej szczegółowości. Z poziomu GCC można:

- Konfigurować punkty dostępu

- Aktualizować punkty dostępu

- Usuwać punkty dostępu

- Restartować punkty dostępu

- Przenosić punkty dostępu

- Przypisywać SSID do punktów dostępu

- Lokalizować punkty dostępu

Więcej informacji na temat wbudowanego kontrolera GWN serii GCC znajdziesz tutaj.

Zarządzanie Wi-Fi

W tym podmenu modułu węzłów sieciowych użytkownicy mogą w pełni dostosować SSID, klucze pre-shared, ustawienia radiowe, konfigurację Mesh i listy blokowanych urządzeń w sieci Wi-Fi. Podczas tworzenia nowego SSID można go powiązać z VLAN w konfiguracjach GCC. Ponadto można ustawić bezpieczeństwo dostępu, a także połączyć SSID z portalami powitalnymi dla dostępu klientów. Zaawansowane ustawienia, takie jak limit czasu bezczynności klienta, harmonogram dostępności SSID, limity klientów bezprzewodowych i inne, mogą być skonfigurowane dla w pełni spersonalizowanej sieci. Kluczowe opcje Wi-Fi, takie jak sterowanie pasmem, podział czasu antenowego, szerokość kanału, moc radia i inne, można znaleźć w ustawieniach radiowych. Na końcu, ustawienia Mesh można znaleźć w submenu zarządzania Wi-Fi GCC. Aby skonfigurować punkty dostępu GWN w sieci Mesh, użytkownik musi najpierw sparować punkty dostępu z GCC, a następnie skonfigurować to samo SSID na punktach dostępu.

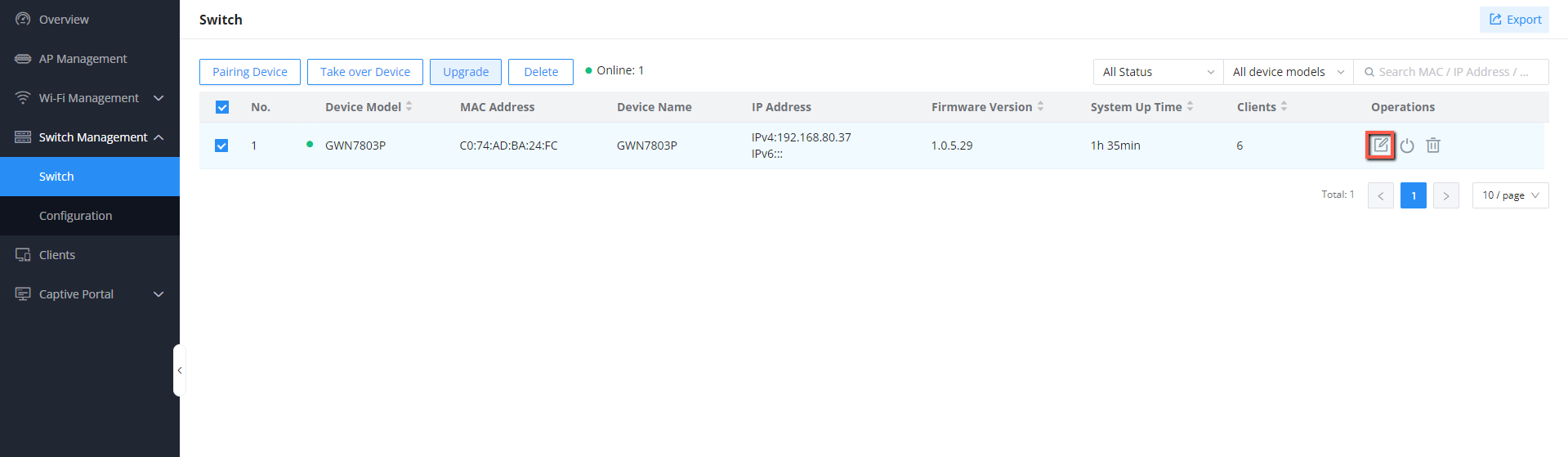

Zarządzanie przełącznikami

Podobnie jak punkty dostępu GWN mogą być konfigurowane, zarządzane i monitorowane za pomocą kontrolera GCC, przełącznikami GWN można zarządzać przez urządzenie GCC. Obejmuje to konfigurację, monitorowanie i optymalizację przełączników w celu efektywnego alokowania zasobów i rozwiązywania problemów z siecią. Seria GCC upraszcza zarządzanie przełącznikami, umożliwiając organizacjom dynamiczne dostosowanie infrastruktury sieciowej bez istotnych zmian fizycznego sprzętu, zwiększając elastyczność i umożliwiając dostarczanie usług na żądanie. Lista obsługiwanych przełączników GWN i ich wymagania dotyczące oprogramowania są dostępne tutaj.

Konfigurację przełączników można przeprowadzać zarówno indywidualnie, jak i globalnie. Ustawienia, takie jak ID VLAN, konfiguracja adresu IPv4 statycznego lub dynamicznego, uwierzytelnianie RADIUS i inne, można ustawić indywidualnie. Globalne konfiguracje przełączników będą miały zastosowanie do wszystkich urządzeń GWN w sieci. Obejmuje to szczegółowe opcje RADIUS, VLAN dla snoopingu IGMP i MLD, rozmiar ramki jumbo i inne. Na koniec, opcje w podmenu Port Profile umożliwiają użytkownikom jednoczesne zastosowanie wielu ustawień do portu przełącznika GWN, co umożliwia szybkie zmiany i dostosowania. Prędkości, natywne VLAN, tryb duplex, kontrola przepływu, izolacja portów, kontrola sztormowa, ustawienia bezpieczeństwa i inne mogą być dostosowywane hurtowo. Po utworzeniu profilu portu/ustawień, użytkownik może je zastosować na porcie urządzenia GWN lub grupy urządzeń.

Personalizacja i zarządzanie klientami

W module węzłów sieciowych, strona klientów wyświetla wszystkie urządzenia i użytkowników aktualnie lub wcześniej podłączonych do różnych podsieci LAN z takimi szczegółami, jak adres MAC, adres IP, czas trwania połączenia, informacje o pobieraniu i wysyłaniu danych itd. Urządzeniami klientów można nie tylko zarządzać i monitorować, ale również dostosowywać ich dostęp do sieci i optymalizować go na tej stronie. Obejmuje to ustawienie maksymalnej przepustowości pobierania i wysyłania, harmonogram dla tych ograniczeń, VLAN dla urządzeń oraz ustawienie statycznego adresu IP.

Portal powitalny

Funkcja portalu powitalnego na urządzeniach GCC601x umożliwia zdefiniowanie strony powitalnej (Landing Page), która będzie wyświetlana w przeglądarkach klientów Wi-Fi podczas próby uzyskania dostępu do Internetu. Po połączeniu klienci Wi-Fi będą zobowiązani do wyświetlenia i interakcji z tą stroną przed uzyskaniem dostępu do Internetu. Portale powitalne oferują solidny zestaw opcji personalizacji, które można wykorzystać do zapewnienia dopracowanego doświadczenia dla każdego wdrożenia bezprzewodowego. Więcej informacji na temat tworzenia portali powitalnych można znaleźć tutaj.

Firewall

Urządzenia GCC mają wszechstronne możliwości firewall, które mogą być wykorzystywane do ochrony sieci przed zagrożeniami zewnętrznymi i wewnętrznymi. Od obrony przed atakami DoS po zaawansowaną kontrolę treści i filtrowanie aplikacji, funkcje tego modułu koncentrują się na utrzymaniu bezpiecznej infrastruktury IT.

Polityka firewalla

Polityki i reguły danych mogą wpływać na sposób, w jaki GCC obsługuje ruch przychodzący. Reguły przychodzące mogą być skonfigurowane w celu filtrowania ruchu do grup sieciowych lub portów WAN i stosowania ustawień, takich jak akceptacja ruchu, odrzucenie go lub odrzucenie pakietów. Reguły przekazywania pozwalają urządzeniu GCC na zezwolenie na ruch między różnymi grupami WAN/VLAN/VPN, umożliwiając przekazywanie ruchu z określonej grupy źródłowej do innej. Na koniec, zaawansowane tłumaczenie adresów sieciowych (NAT) umożliwia mapowanie SNAT i DNAT prywatnych lub wewnętrznych adresów na publiczne adresy IP lub odwrotnie.

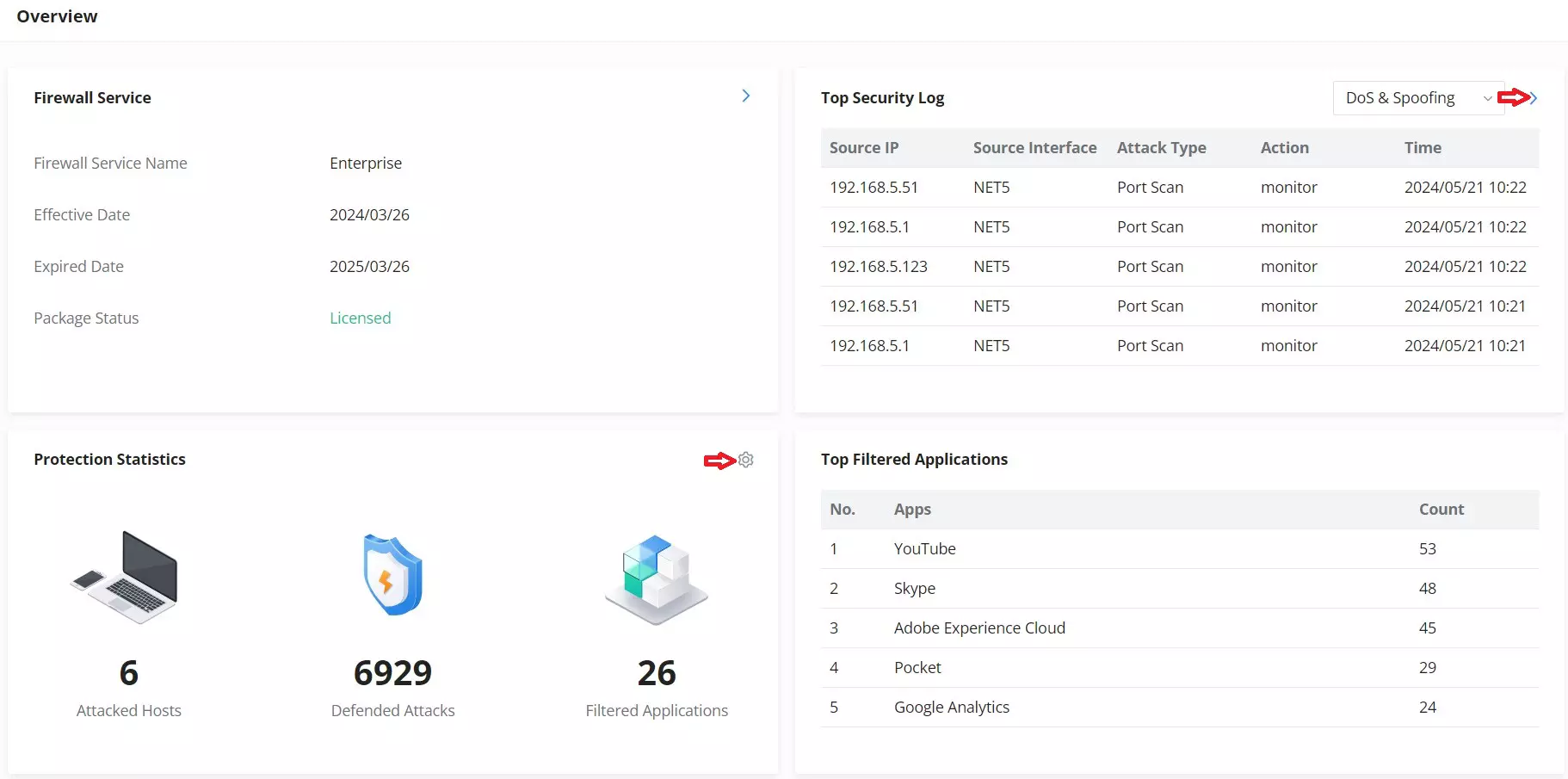

Ochrona i anty-malware

W tych dwóch podmenu modułu firewall można ustawić i dostosować obronę przed atakami DoS. Obrona przed atakami UDP, ICMP i ACK może być włączona wraz z różnymi zabezpieczeniami przed nieprawidłowymi pakietami. Można także ustawić progi dla tych obron, co pozwala na większy poziom personalizacji w zakresie momentu aktywacji obrony i blokowania pakietów. Sekcja obrony przed spoofingiem oferuje kilka środków zaradczych przeciwko różnym technikom spoofingu, na przykład blokowanie odpowiedzi ARP z niezgodnymi adresami MAC źródła. Po aktywowaniu funkcji anty-malware można ustawić głębokość analizy danych pakietów. Im głębsza analiza, tym wyższy wskaźnik wykrywania, ale też wyższe zużycie CPU. Istnieją trzy poziomy głębokości: niski, średni i wysoki. Użytkownicy mogą sprawdzać zeskanowane pliki oraz statystyki wykrywania wirusów na stronie przeglądu. Poprzez bibliotekę sygnatur wirusów użytkownicy mogą ręcznie aktualizować swoją bibliotekę anty-malware lub dostosować, jak często jest ona aktualizowana (domyślnie odbywa się to losowo między 00:00 a 06:00 każdego dnia).

Zapobieganie włamaniom

System zapobiegania włamaniom (IPS) i system wykrywania włamań (IDS) to mechanizmy zabezpieczeń monitorujące ruch sieciowy w poszukiwaniu podejrzanych działań i nieautoryzowanych prób dostępu. IDS identyfikuje potencjalne zagrożenia bezpieczeństwa poprzez analizę pakietów sieciowych i dzienników, podczas gdy IPS aktywnie zapobiega tym zagrożeniom, blokując lub łagodząc złośliwy ruch w czasie rzeczywistym. IPS i IDS zapewniają warstwowe podejście do bezpieczeństwa sieci, pomagając chronić przed cyberatakami i zabezpieczając wrażliwe informacje. Botnet to sieć zainfekowanych komputerów, kontrolowana przez złośliwego aktora, zazwyczaj używana do przeprowadzania ataków cybernetycznych na dużą skalę lub nielegalnych działań.

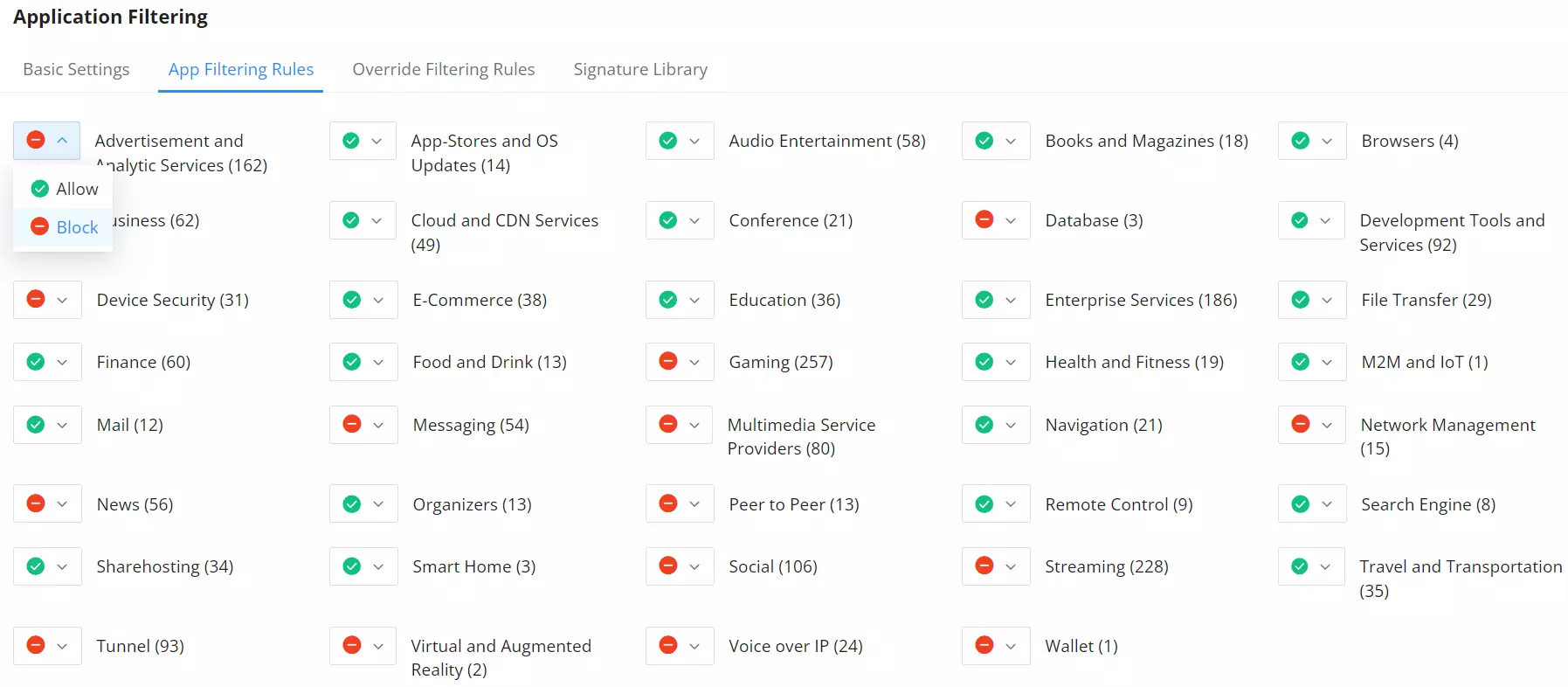

Kontrola treści

Za pomocą filtrów opartych na DNS, URL, słowach kluczowych i aplikacjach, ustawienie kontroli treści może stworzyć zestaw reguł, które zablokują ruch użytkowników, uniemożliwiając wewnętrznym użytkownikom dostęp do potencjalnie niebezpiecznych lub złośliwych stron i aplikacji. W tych ustawieniach można zdefiniować filtrowanie stron internetowych w celu uniknięcia określonych adresów URL lub całych kategorii stron internetowych. Filtry słów kluczowych mogą również zostać użyte do zablokowania dostępu do stron wykorzystujących dane słowo kluczowe. Filtry aplikacji mogą służyć do zablokowania dostępu do całych zestawów usług internetowych i stron, takich jak usługi peer-to-peer, aplikacje do przesyłania plików lub strony społecznościowe.

IP PBX

Na koniec, moduł IP PBX to miejsce, w którym użytkownik może skonfigurować i zarządzać funkcjami obsługi połączeń i współpracy urządzeń z serii GCC. Obejmuje to konfigurację numerów wewnętrznych/trunków, grup numerów wewnętrznych, tras wychodzących i przychodzących, interaktywną obsługę głosową (IVR), pocztę głosową, funkcje call center, grupy dzwonienia, funkcje paging/intercom i inne. Jeśli jesteś zaznajomiony z naszą serią IP PBX UCM, GCC oferuje niemal wszystkie te same funkcje i możliwości dostosowania. Funkcje IP PBX są tak obszerne, że nie sposób ich omówić w jednym poście. Jeśli chcesz dowiedzieć się więcej, odwiedź naszą stronę dokumentacji tutaj.

Dodatkowo Grandstream oferuje jednorazowy pakiet rozszerzeń i dodatków do modułu IP PBX serii GCC6000, aby zwiększyć maksymalną liczbę użytkowników i połączeń jednoczesnych. Więcej informacji znajdziesz na naszej stronie z planami tutaj.

GCC Darmowe DEMO

Seria GCC6000 oferuje kompletne rozwiązanie infrastruktury IT dla małych i średnich firm oraz pionów wdrożeniowych, którego nie można znaleźć nigdzie indziej. Stworzyliśmy narzędzie demonstracyjne GCC, abyś mógł zapoznać się z funkcjami i możliwościami GCC. Dostęp do wizualnie interaktywnego środowiska demonstracyjnego można uzyskać, klikając tutaj i wpisując “Admin” jako nazwę użytkownika i hasło.

Chcesz dowiedzieć się więcej? Zapytaj nasz zespół!